So installieren Sie SpiderFoot Security Scanner unter Ubuntu 20.04

Spiderfoot ist ein kostenloses und quelloffenes Tool zum Testen von Schwachstellen, das Ihnen hilft, Angriffe von Hackern zu reduzieren. Es wird verwendet, um Schwachstellen und bösartige Funktionen auf Linux-Servern zu analysieren. Es ist ein plattformübergreifendes Software-Tool, das Linux- und Windows-Rechner unterstützt und mit GitHub zusammengearbeitet werden kann. Es ist in Python geschrieben und verwendet SQLite als Datenbank-Backend. Es bietet eine webbasierte Schnittstelle, um Penetrationstests für mehr als ein Ziel gleichzeitig über einen Webbrowser durchzuführen.

In diesem Tutorial zeigen wir Ihnen, wie Sie Spiderfoot auf einem Ubuntu 20.04 Server installieren.

Voraussetzungen

- Ein Server, auf dem Ubuntu 20.04 läuft.

- Der Server ist mit einem Root-Passwort konfiguriert.

Erste Schritte

Bevor Sie beginnen, ist es empfehlenswert, Ihren Paket-Cache mit der neuesten Version zu aktualisieren. Sie können ihn mit dem folgenden Befehl aktualisieren:

apt-get update -y

Sobald alle Pakete auf dem neuesten Stand sind, installieren Sie weitere benötigte Pakete mit dem folgenden Befehl:

apt-get install python3 python3-pip -y

Sobald alle Pakete installiert sind, können Sie mit dem nächsten Schritt fortfahren.

Spiderfoot installieren

Zuerst müssen Sie die neueste Version von Spiderfoot aus dem Git-Repository herunterladen. Sie können sie mit dem folgenden Befehl herunterladen:

wget https://github.com/smicallef/spiderfoot/archive/v3.3.tar.gz

Sobald der Download abgeschlossen ist, extrahieren Sie die heruntergeladene Datei mit dem folgenden Befehl:

tar -xvzf v3.3.tar.gz

Wechseln Sie anschließend in das extrahierte Verzeichnis und installieren Sie alle Python-Abhängigkeiten mit folgendem Befehl:

cd spiderfoot-3.3 pip3 install -r requirements.txt

Nach der Installation können Sie alle mit SpiderFoot verfügbaren Optionen mit dem folgenden Befehl auflisten:

python3 sf.py --help

Sie sollten die folgende Ausgabe erhalten:

usage: sf.py [-h] [-d] [-l IP:port] [-m mod1,mod2,...] [-M] [-s TARGET] [-t type1,type2,...] [-T] [-o tab|csv|json] [-H] [-n] [-r]

[-S LENGTH] [-D DELIMITER] [-f] [-F type1,type2,...] [-x] [-q]

SpiderFoot 3.3: Open Source Intelligence Automation.

optional arguments:

-h, --help show this help message and exit

-d, --debug Enable debug output.

-l IP:port IP and port to listen on.

-m mod1,mod2,... Modules to enable.

-M, --modules List available modules.

-s TARGET Target for the scan.

-t type1,type2,... Event types to collect (modules selected automatically).

-T, --types List available event types.

-o tab|csv|json Output format. Tab is default. If using json, -q is enforced.

-H Don't print field headers, just data.

-n Strip newlines from data.

-r Include the source data field in tab/csv output.

-S LENGTH Maximum data length to display. By default, all data is shown.

-D DELIMITER Delimiter to use for CSV output. Default is ,.

-f Filter out other event types that weren't requested with -t.

-F type1,type2,... Show only a set of event types, comma-separated.

-x STRICT MODE. Will only enable modules that can directly consume your target, and if -t was specified only those events

will be consumed by modules. This overrides -t and -m options.

-q Disable logging. This will also hide errors!

SpiderFoot im Web-UI-Modus ausführen

Zu diesem Zeitpunkt ist SpiderFoot auf Ihrem Server installiert. Nun müssen Sie SpiderFoot im Web-UI-Modus starten, um über einen Webbrowser darauf zuzugreifen.

Sie können es mit dem folgenden Befehl starten:

python3 sf.py -l your-server-ip:5001

Sie sollten die folgende Ausgabe erhalten:

2021-03-01 11:16:53,927 [INFO] Starting web server at 45.58.43.9:5001 ... 2021-03-01 11:16:53,937 [WARNING] ******************************************************************** Warning: passwd file contains no passwords. Authentication disabled. Please consider adding authentication to protect this instance! Refer to https://www.spiderfoot.net/documentation/#security. ******************************************************************** ************************************************************* Use SpiderFoot by starting your web browser of choice and browse to http://45.58.43.9:5001/ ************************************************************* 2021-03-01 11:16:53,996 [INFO] [01/Mar/2021:11:16:53] ENGINE Listening for SIGTERM. 2021-03-01 11:16:53,996 [INFO] [01/Mar/2021:11:16:53] ENGINE Listening for SIGHUP. 2021-03-01 11:16:53,996 [INFO] [01/Mar/2021:11:16:53] ENGINE Listening for SIGUSR1. 2021-03-01 11:16:53,996 [INFO] [01/Mar/2021:11:16:53] ENGINE Bus STARTING 2021-03-01 11:16:54,099 [INFO] [01/Mar/2021:11:16:54] ENGINE Serving on http://45.58.43.9:5001 2021-03-01 11:16:54,100 [INFO] [01/Mar/2021:11:16:54] ENGINE Bus STARTED

Wie Sie sehen können, ist SpiderFoot gestartet und lauscht auf Port 5001. Drücken Sie CTRL+C, um SpiderFoot zu beenden.

Konfigurieren der SpiderFoot-Authentifizierung

Standardmäßig kann auf SpiderFoot ohne jegliche Authentifizierung zugegriffen werden. Es wird daher empfohlen, die grundlegende Authentifizierung zu aktivieren.

Wechseln Sie dazu mit folgendem Befehl das Verzeichnis zu SpiderFoot:

cd spiderfoot-3.3

Als nächstes fügen Sie Ihren Benutzernamen und Ihr Passwort in der Datei passwd mit dem folgenden Befehl hinzu:

echo "admin:yourpassword" > passwd

Starten Sie nun SpiderFoot erneut im Web-UI-Modus mit dem folgenden Befehl:

python3 sf.py -l your-server-ip:5001

Sie sollten die folgende Ausgabe erhalten:

2021-03-01 11:17:56,108 [INFO] Starting web server at 45.58.43.9:5001 ... 2021-03-01 11:17:56,118 [INFO] Enabling authentication based on supplied passwd file. ************************************************************* Use SpiderFoot by starting your web browser of choice and browse to http://45.58.43.9:5001/ ************************************************************* 2021-03-01 11:17:56,138 [INFO] [01/Mar/2021:11:17:56] ENGINE Listening for SIGTERM. 2021-03-01 11:17:56,138 [INFO] [01/Mar/2021:11:17:56] ENGINE Listening for SIGHUP. 2021-03-01 11:17:56,138 [INFO] [01/Mar/2021:11:17:56] ENGINE Listening for SIGUSR1. 2021-03-01 11:17:56,138 [INFO] [01/Mar/2021:11:17:56] ENGINE Bus STARTING 2021-03-01 11:17:56,240 [INFO] [01/Mar/2021:11:17:56] ENGINE Serving on http://45.58.43.9:5001 2021-03-01 11:17:56,241 [INFO] [01/Mar/2021:11:17:56] ENGINE Bus STARTED

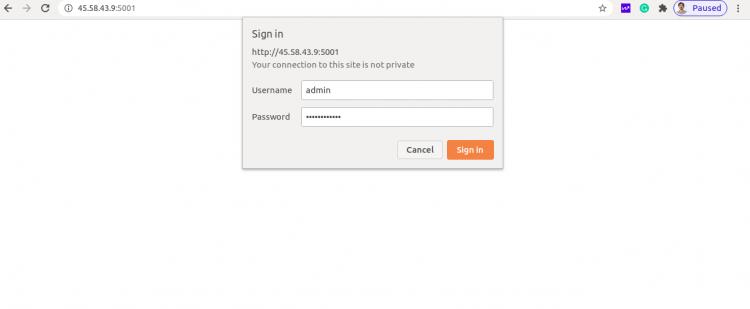

Zugriff auf SpiderFoot

Öffnen Sie nun Ihren Webbrowser und rufen Sie die Web-Oberfläche von SpiderFoot über die URL http://your-server-ip:5001 auf. Sie werden auf die SpiderFoot-Anmeldeseite weitergeleitet:

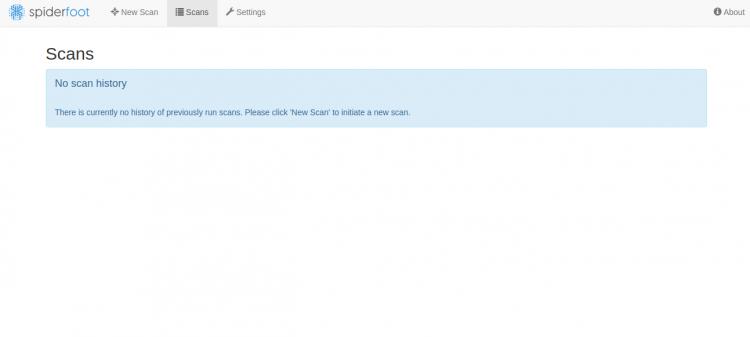

Geben Sie Ihren Admin-Benutzernamen und Ihr Passwort ein und klicken Sie auf die Schaltfläche Anmelden. Nach der Anmeldung sollten Sie das SpiderFoot-Dashboard auf der folgenden Seite sehen:

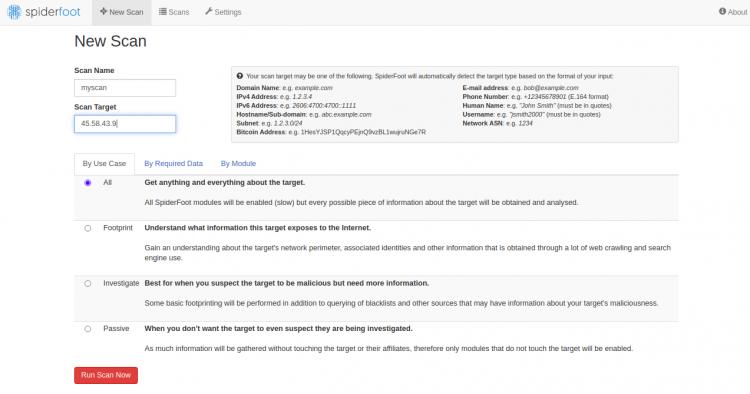

Klicken Sie nun auf die Schaltfläche Neuer Scan, um einen neuen Scan zu erstellen. Sie sollten die folgende Seite sehen:

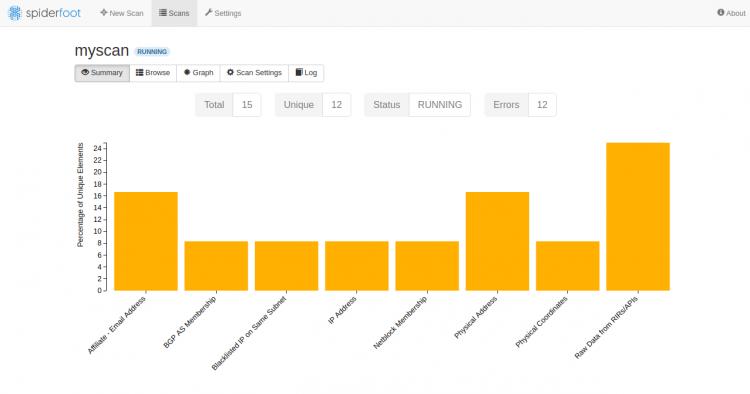

Geben Sie die IP des Zielservers an und klicken Sie auf die Schaltfläche Run Scan Now. Sie sollten die folgende Seite sehen:

Fazit

Sie haben SpiderFoot erfolgreich auf dem Ubuntu 20.04 Server installiert. Sie können nun den Remote-Computer über das SpiderFoot-Dashboard auf jede Sicherheitslücke scannen. Wenn Sie Fragen haben, können Sie sich gerne an mich wenden.